Stuxnet 已成為網路攻擊和網路戰的代名詞。時至今日,人們仍在質疑誰創建了 Stuxnet、Stuxnet 如何運作以及 Stuxnet 對網路安全有何重要意義。繼續閱讀以找到這些問題及更多問題的答案。

什麼是 Stuxnet?

Stuxnet 是一種高度複雜的電腦蠕蟲病毒,於 2010 年廣為人知。它利用以前未知的 Windows零日漏洞感染目標系統並傳播到其他系統。Stuxnet 主要針對伊朗鈾濃縮設施的離心機,目的是秘密破壞伊朗當時正在興起的核子計畫。然而,Stuxnet 隨著時間的推移而經過修改,使其能夠攻擊其他基礎設施,例如天然氣管道、發電廠和水處理廠。

儘管 Stuxnet 病毒於 2010 年成為全球頭條新聞,但人們認為它的開發始於 2005 年。它被認為是世界上第一個網路武器,因此引起了媒體的廣泛關注。據報道,該蠕蟲病毒摧毀了伊朗近五分之一的核離心機,感染了超過 20 萬台計算機,並導致 1,000 台機器物理損壞。

Stuxnet 是如何運作的?

Stuxnet 是一種高度複雜的惡意軟體,經過精心設計,僅影響特定目標,並對其他裝置造成最小的損害。

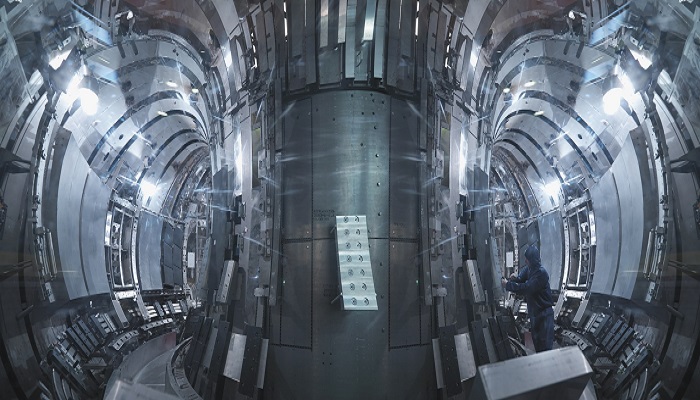

21 世紀初,人們普遍認為伊朗正在納坦茲鈾濃縮設施研發核武。伊朗的核設施是隔離的,這意味著它們故意沒有連接到其他網路或網路。 (「氣隙」一詞指的是組織實體資產與外界之間的實體空間。)據認為,Stuxnet 是透過特工在這些核設施內攜帶的 USB 記憶棒傳播的。

Stuxnet 在每台受感染的 PC 上搜尋西門子 Step 7 軟體的跡象,該軟體是作為可程式邏輯控制器 (PLC) 的工業電腦用來自動化和監控電磁設備的。一旦 Stuxnet 發現該軟體,它就會開始更新其程式碼,向 PC 控制的電磁設備發送破壞性指令。同時,Stuxnet 向主控制器發送了錯誤回饋,這意味著監控設備的任何人都不會意識到有什麼不對勁,直到設備開始自毀。

實質上:Stuxnet 操縱了將鈾氣泵入納坦茲反應器離心機的閥門。它加速了氣體體積,使旋轉的離心機超載,導致它們過熱並自毀。但對於看著電腦螢幕的伊朗科學家來說,一切都很正常。

Stuxnet 非常複雜——它使用四次獨立的零日攻擊來滲透系統,其目的只是破壞西門子的工業控制系統。Stuxnet 由三個部分組成:

- 完成大部分工作的蠕蟲

- 自動執行傳播蠕蟲副本的連結文件

- 隱藏檔案以避免被偵測到的rootkit

2010 年,伊朗核設施檢查人員對離心機故障率之高感到驚訝,隨後 Stuxnet 病毒曝光。安全專家進一步調查發現,造成這現象的原因是強大的惡意軟體。 (其中一位安全專家是謝爾蓋·烏拉森 (Sergey Ulasen),他後來加入了卡巴斯基實驗室。)Stuxnet 很難被檢測到,因為它是一種全新的惡意軟體,沒有已知簽名,並且利用了多個零日漏洞。

Stuxnet 病毒的傳播範圍並未超出伊朗核設施。然而,該惡意軟體最終還是出現在了聯網的電腦上,並且由於其極其複雜和具有攻擊性的特性而開始傳播。然而,它對被感染的外部電腦造成的損害很小,因為 Stuxnet 是專門為破壞特定目標而設計的。震網病毒的影響主要集中在伊朗。

誰創建了 Stuxnet?

雖然沒有人正式宣稱對 Stuxnet 病毒負責,但人們普遍認為它是美國和以色列情報機構聯合研發的。據報道,開發該蠕蟲的機密計劃代號為“奧運會”,該計劃在喬治·W·布希總統任期內開始實施,並在奧巴馬總統任期內繼續實施。該計劃的目標是破壞或至少推遲伊朗正在實施的核子計畫。

最初,特工將 Stuxnet 惡意軟體植入了與納坦茲(伊朗核計畫的關鍵地點)相關的四家工程公司,並依靠不小心使用 USB 隨身碟在設施內傳輸攻擊。

為何 Stuxnet 如此出名?

Stuxnet 引起了媒體的廣泛關注,並成為紀錄片和書籍的主題。直到今天,它仍然是歷史上最先進的惡意軟體攻擊之一。Stuxnet 之所以重要,有以下幾個原因:

- 這是世界上第一種數位化武器。Stuxnet 不僅僅劫持目標電腦或竊取其中的訊息,它還逃離數位領域,對電腦控制的設備造成物理破壞。它開創了透過惡意軟體攻擊另一個國家基礎設施的先例。

- 它是在國家層級創建的,雖然 Stuxnet不是歷史上第一次網路戰攻擊,但它被認為是當時最複雜的攻擊。

- 該病毒非常有效:據報道,Stuxnet 病毒摧毀了伊朗近五分之一的核子離心機。該蠕蟲以工業控制系統為目標,感染了超過 200,000 台計算機,並導致 1,000 台機器物理損壞。

- 它利用四種不同的零日漏洞進行傳播,這在 2010 年非常不尋常,而且今天仍然不常見。在這些漏洞中,有一個非常危險,它只需要在螢幕上顯示一個圖示 - 不需要任何互動。

- Stuxnet 凸顯了隔離網路可能被攻破的事實——在本例中,是透過受感染的 USB 隨身碟。一旦 Stuxnet 進入系統,它就會迅速傳播,搜尋能夠控制西門子軟體和 PLC 的電腦。

Stuxnet 是病毒嗎?

Stuxnet 通常被稱為病毒,但實際上它是一種電腦蠕蟲。儘管病毒和蠕蟲都是惡意軟體,但蠕蟲更為複雜,因為它們不需要人工互動即可激活 - 相反,它們一旦進入系統就可以自我傳播。

除了刪除資料之外,電腦蠕蟲還會使網路超載、消耗頻寬、打開後門、減少硬碟空間,並傳播其他危險的惡意軟體,如 rootkit、間諜軟體和勒索軟體。

您可以在此處的文章中閱讀有關病毒和蠕蟲之間的區別的更多資訊。

Stuxnet 的遺產

由於其惡名遠播,Stuxnet 已進入公眾視野。奧斯卡提名紀錄片導演亞歷克斯吉布尼 (Alex Gibney) 執導了 2016 年紀錄片《零日》 ,講述了震網病毒的故事並探討了其對伊朗與西方關係的影響。獲獎記者金澤特 (Kim Zetter) 撰寫了一本名為《零日倒數》的書,詳細描述了 Stuxnet 的發現和後果。其他書籍和電影也已發行。

據報道,Stuxnet 的創建者將其編程為在 2012 年 6 月到期,無論如何,西門子都發布了其 PLC 軟體的修復程序。然而,Stuxnet 的負面影響仍然以基於原始程式碼的其他惡意軟體攻擊的形式延續下來。Stuxnet 的繼任者包括:

都曲(2011)

Duqu 的設計目的是記錄擊鍵並挖掘工業設施的數據,可能是為了發動後續攻擊。

火焰(2012)

Flame 是一款複雜的間諜軟體,可記錄 Skype 對話、記錄按鍵、收集螢幕截圖等活動。與 Stuxnet 一樣,Flame 病毒也是透過 USB 儲存裝置傳播的。其主要針對伊朗和其他中東國家的政府和教育組織以及一些私人。

哈維克斯(2013)

Havex 的目標是收集能源、航空、國防和製藥等公司的資訊。Havex 惡意軟體主要針對美國、歐洲和加拿大的組織。

工業者 (2016)

此舉針對的是電力設施。據報道,它於 2016 年 12 月導致烏克蘭停電。

海神號 (2017)

該惡意軟體針對的是中東一家石化工廠的安全系統,引發了人們對惡意軟體創建者意圖對工人造成身體傷害的擔憂。

最新(2018年)

據報道,2018 年 10 月,一種具有 Stuxnet 特徵的未命名病毒襲擊了伊朗未指明的網路基礎設施。

如今,網路手段被許多國家和非國家行為者廣泛用於收集情報、進行破壞和資訊行動,用於犯罪活動、戰略目的,或兩者兼而有之。然而,普通電腦使用者沒有理由擔心基於 Stuxnet 的惡意軟體攻擊,因為它們主要針對主要產業或基礎設施,例如發電廠或國防。

工業網路的網路安全

在現實世界中,與勒索軟體等常見的機會性破壞相比,像 Stuxnet 這樣的先進國家攻擊並不常見。但 Stuxnet 凸顯了網路安全對於任何組織的重要性。無論是勒索軟體、電腦蠕蟲、網路釣魚、商業電子郵件外洩 (BEC) 或其他網路威脅,您都可以採取以下措施來保護您的組織:

- 應用嚴格的自帶設備 (BYOD) 政策,防止員工和承包商將潛在威脅引入您的網路。

- 實施強大且技術強制的密碼策略,採用雙重認證,阻止暴力攻擊並防止被盜密碼成為威脅媒介。

- 使用最新補丁保護電腦和網路的安全。保持最新狀態將確保您受益於最新的安全修復。

- 在各個層面應用簡單的備份和恢復,以最大限度地減少中斷,特別是對於關鍵系統。

- 持續監控處理器和伺服器是否有異常。

- 確保您的所有設備都受到全面的防毒保護。好的防毒軟體會全天候運作,保護您免受駭客和最新病毒、勒索軟體和間諜軟體的侵害。

相關產品:

閱讀更多: